4社のメーカーのIP-KVMに脆弱性があることが明らかに

リモートでネットワーク上の機器にアクセスするためのデバイス「IP-KVM」の一部モデルに脆弱(ぜいじゃく)性があり、デバイスが侵害される可能性があることが分かりました。セキュリティ企業のEclypsiumが詳細を報告しています。

Your KVM is the Weak Link: How $30 Devices Can Own Your Entire Network - Eclypsium | Supply Chain Security for the Modern Enterprise

https://eclypsium.com/blog/your-kvm-is-the-weak-link-how-30-dollar-devices-can-own-your-entire-network/

Researchers disclose vulnerabilities in IP KVMs from four manufacturers - Ars Technica

https://arstechnica.com/security/2026/03/researchers-disclose-vulnerabilities-in-ip-kvms-from-4-manufacturers/

Eclypsiumによると、GL-iNet、Angeet/Yeeso、Sipeed、JetKVMの4社が提供する合計9個のIP-KVMにそれぞれ異なる脆弱性があり、最も深刻なものでは認証なしでルート権限を取得したり、悪意のあるコードを実行したりすることが可能になるとのこと。

例えば、GL-iNetのComet RM-1という製品には「ファームウェアの真正性検証が不十分(CVE-2026-32290)」「ルートアクセス(CVE-2026-32291)」「ブルートフォース攻撃に対する保護が不十分(CVE-2026-32292)」「認証されていないクラウド接続による安全でない初期プロビジョニング(CVE-2026-32293)」といった4つの脆弱性があります。記事作成時点でGL-iNetは後半2つを修正済みですが、前半2つは修正計画中としています。

CVE-2026-32292を例に挙げると、ログインのレート制限が実装されていないため、毎秒数千回のログインを試行することで認証情報を確定できてしまうという問題がありました。

Eclypsiumは「これは数か月にわたるリバースエンジニアリングで見つけられるような特別な脆弱性ではありません。これらはネットワーク接続デバイスであれば当然実装されているべき基本的なセキュリティ対策です」と述べました。

Eclypsiumは、今回公表した脆弱性のうちAngeet/Yeeso製品で確認されたCVE-2026-32297が最も深刻だと報告しています。対象のモデルは「Angeet ES3 KVM」で、認証されていないリモート攻撃者が設定ファイルやシステムバイナリを含む任意のファイルを書き込むことが可能になるという問題です。Angeet/Yeesoは修正に取り組むことを約束しましたが、具体的な時期は示していません。

セキュリティ専門家のHD Moore氏は「本質的な問題は、KVMが侵害されるとそれに接続されているシステムを乗っ取るのが容易になる点です。たとえシステム自体がネットワーク攻撃に対して安全であったとしてもです」と警告しました。

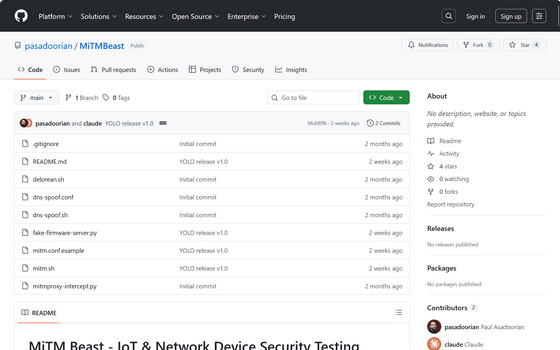

Eclypsiumは見落とされているIP-KVMがないかネットワークをスキャンするよう管理者に推奨しています。また、Eclypsiumのポール・アサドリアン研究員は問題のあるデバイスを特定するためのスキャンツールも公開しています。

GitHub - pasadoorian/MiTMBeast · GitHub

https://github.com/pasadoorian/MiTMBeast

・関連記事

あらゆるPCをリモートコントロールできる次世代オープンソースKVM「JetKVM」 - GIGAZINE

1万円以内でPCをOS起動前から遠隔操作できるシステムを構築する方法 - GIGAZINE

中国製KVMにひっそりマイクが搭載されていることが判明、中国拠点のサーバーと通信している痕跡も - GIGAZINE

・関連コンテンツ

in ハードウェア, セキュリティ, Posted by log1p_kr

You can read the machine translated English article Vulnerabilities have been discovered in ….