月間ダウンロード数100万回超のオープンソースパッケージが脆弱性を悪用されマルウェア混入版を配布しユーザー認証情報を盗む

Elementaryが提供している月間ダウンロード数100万回超のオープンソースパッケージ「Elementary Open Source Python CLI」が、開発者アカウントのワークフローにおける脆弱(ぜいじゃく)性を悪用した攻撃を受け、署名キーやその他の機密情報にアクセスされました。

Security Incident Report: Malicious release of Elementary OSS Python CLI v0.23.3 | Elementary Data

https://www.elementary-data.com/post/security-incident-report-malicious-release-of-elementary-oss-python-cli-v0-23-3

Open source package with 1 million monthly downloads stole user credentials - Ars Technica

https://arstechnica.com/security/2026/04/open-source-package-with-1-million-monthly-downloads-stole-user-credentials/

現地時間の2026年4月24日、正体不明の攻撃者が開発者アカウントの脆弱性を悪用して、機械学習システムのパフォーマンスや異常を監視するためのコマンドラインインターフェース(CLI)である「Elementary Open Source Python CLI」の新バージョンを配布しました。

この新バージョンの「Elementary Open Source Python CLI」を実行すると、ユーザープロファイルやデータウェアハウスの認証情報、クラウドプロバイダーキー、APIトークン、SSHキーといった機密データがシステム上から盗み出されてしまうそうです。

マルウェアが仕込まれたElementary Open Source Python CLIのバージョンは「0.23.3」で、開発者のPython Package IndexおよびDockerイメージアカウントから公開されました。ただし、このバージョン0.23.3は公開から12時間後に開発者の手で削除されています。なお、Elementary CloudやElementary dbtパッケージ、その他のCLIバージョンは影響を受けていません。

Elementary Open Source Python CLIの開発者は、「バージョン0.23.3をインストールしたユーザー、または影響を受けるDockerイメージをプルして実行したユーザーは、実行された環境にアクセス可能な認証情報が漏えいした可能性があると想定してください」と説明しています。

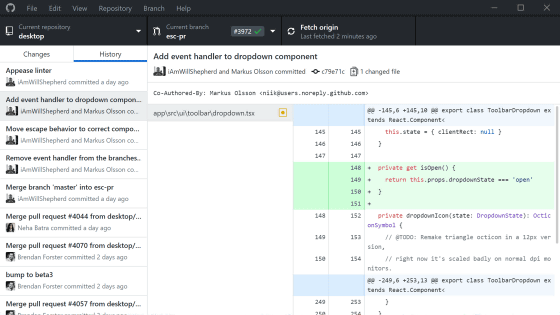

攻撃者は、開発者が作成したGitHub Actionsの脆弱性を悪用して、開発者アカウントにアクセスしました。プルリクエストに悪意のあるコードを投稿することで、攻撃者は開発者のアカウント内で実行されるBash Scriptを実行。攻撃者はこのBash Scriptでアカウントトークンと署名キーを入手し、正規のものとほとんど見分けがつかない悪意のあるElementary Open Source Python CLIを公開しました。

Elementary Open Source Python CLIの開発者は第三者からの問題報告で、不正アクセスされたことに気づきました。なお、開発チームは脆弱性を修正し、他のすべてのGitHub Actionsを監査して、同じ欠陥が含まれていないことを確認しています。

なお、Elementary Open Source Python CLIの開発チームはバージョン0.23.3をインストールしてしまったすべての開発者に対して、「バージョン0.23.3のアンインストール」「キャッシュファイルの削除」「CLIが実行された可能性のあるマシンでマルウェアによるマーカーファイルの確認」「バージョン0.23.3が実行されていた環境からアクセス可能だった認証情報のローテーション」「セキュリティチームに連絡して漏えいした認証情報の不正使用について調査を依頼」を推奨しています。

Elementaryは今回ハッキングの被害にあったElementary Open Source Python CLIについて、「これはElementaryチームによって作成されたものではありません」と説明しました。

「過去10年間でオープンソースリポジトリに対するサプライチェーン攻撃はますます増加しています。場合によっては、悪意のあるパッケージがユーザーのシステム侵害を引き起こし、そこからユーザーの環境が侵害されることで、連鎖的な被害が発生することもあります」とテクノロジーメディアのArs Technicaは指摘。

40年以上の経験を持つハッカーであり、runZeroの創設者兼CEOであるHD Moore氏は、GitHub Actionsのようなユーザーが開発したリポジトリワークフローについて「脆弱性を抱えていることで悪名高い」と指摘しました。さらに、「これはオープンリポジトリを持つオープンソースプロジェクトにとって大きな問題です。攻撃者のプルリクエストによって悪用される可能性のある危険なワークフローを、意図せず作成しないようにするのは非常に難しいです」とも語っています。

・関連記事

「Claude Mythos Preview」や「GPT-5.4-Cyber」の脆弱性発見スピードにOSSメンテナーが追いつけずリスクが増大する可能性 - GIGAZINE

AIによるセキュリティリスクがあるとしてオープンソースソフトウェア「Cal.com」がクローズドへ移行決断 - GIGAZINE

あらゆるAIの脆弱性をスキャンするツール「0DIN AI Scanner」をMozillaがオープンソースでリリース - GIGAZINE

AIの普及でOSSプロジェクトへの低品質なコード提出が増加、Ghostty開発者による「貢献者の信頼度を管理するシステム」も登場 - GIGAZINE

「インターネットバグ報奨金プログラム」が新規受付を停止、AIによりバグ発見数が増大したため - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by logu_ii

You can read the machine translated English article An open-source package with over 1 milli….