Wi-Fiのクライアント分離機能を回避する攻撃手法「AirSnitch」、Wi-Fiネットワークにおいて中間者攻撃が可能となる危険性が明らかに

アメリカのカリフォルニア大学リバーサイド校やルーヴェン・カトリック大学の研究者グループが、Wi-Fiネットワークにおけるクライアント間の直接通信を遮断する「クライアント分離」を回避する攻撃手法「AirSnitch」を報告しました。研究チームが11種類の主要なルーターやネットワークを調査したところ、全てのテスト対象において少なくとも1つの攻撃手法が有効であることが判明したとのことです。

AirSnitch: Demystifying and Breaking Client Isolation in Wi-Fi Networks - NDSS Symposium

https://www.ndss-symposium.org/ndss-paper/airsnitch-demystifying-and-breaking-client-isolation-in-wi-fi-networks/

GitHub - vanhoefm/airsnitch

https://github.com/vanhoefm/airsnitch

New AirSnitch attack bypasses Wi-Fi encryption in homes, offices, and enterprises - Ars Technica

https://arstechnica.com/security/2026/02/new-airsnitch-attack-breaks-wi-fi-encryption-in-homes-offices-and-enterprises/

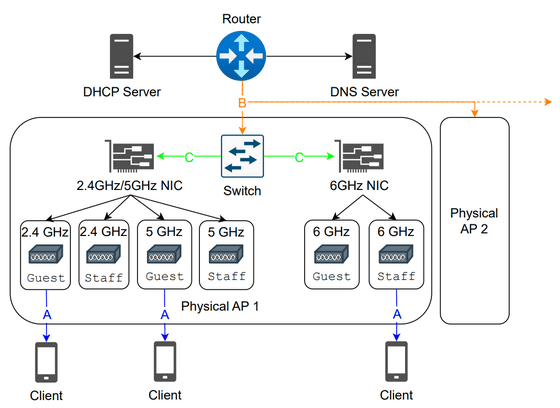

現代のWi-Fiネットワーク構造を模した図が以下。ルーターが物理アクセスポイント(AP)をインターネットやDNS、DHCPに接続しており、1つの機器からAP内部の無線NICとスイッチを通じて、複数の仮想的なSSIDを提供できるようになっています。

研究チームはAirSnitchが現代のWi-Fiネットワークにおいて中間者攻撃(MitM)を可能にする実用的かつ汎用的な代替手段を提供するものだとしており、「従来ARPスプーフィング対策として有効とされていたクライアント分離の安全性を根本から揺るがす」と述べています。

1つ目はGTK(Group Temporal Key:グループ一時鍵)の悪用です。Wi-Fiネットワークでは、ブロードキャストやマルチキャストのトラフィックを暗号化するために、ネットワーク内の全てのクライアントで共有されるGTKが使用されます。攻撃者は自身も正規の利用者としてネットワークに接続しているため、この共有鍵を保持しています。

この仕組みを突き、攻撃者はWi-Fiレイヤーの宛先をブロードキャストアドレス(ff:ff:ff:ff:ff:ff)に設定しつつ、IPレイヤーの宛先を特定の被害者に設定したパケットを注入します。検証された全てのオペレーティングシステムにおいて、ブロードキャストパケットの中に含まれるユニキャストIPパケットを処理してしまう仕様があり、これによりクライアント分離をバイパスして被害者に直接パケットを送り込むことが可能となります。

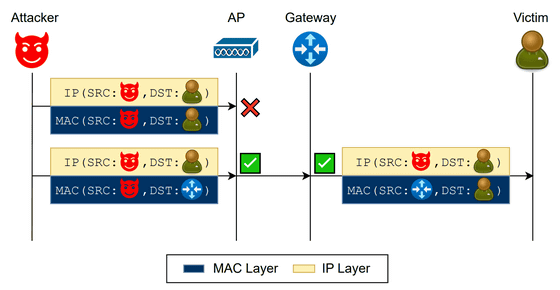

2つ目は「ゲートウェイバウンシング」と呼ばれる手法です。多くのWi-Fi機器ではクライアント分離がMAC(データリンク)層のみで実施されており、IP(ネットワーク)層まで一貫して適用されていないという不備を突いた攻撃となっています。

攻撃者は、宛先MACアドレスをルーター(デフォルトゲートウェイ)のものに、宛先IPアドレスを被害者のものに設定したパケットを送信します。アクセスポイントのMAC層での分離機能は、パケットがゲートウェイ宛てであると判断して通信を許可しますが、パケットを受け取ったゲートウェイはIP層でルーティングを行い、結果としてパケットを被害者のクライアントへと転送してしまいます。これにより、直接の通信が遮断されているはずのクライアント間でパケットのやり取りが実現するとのこと。

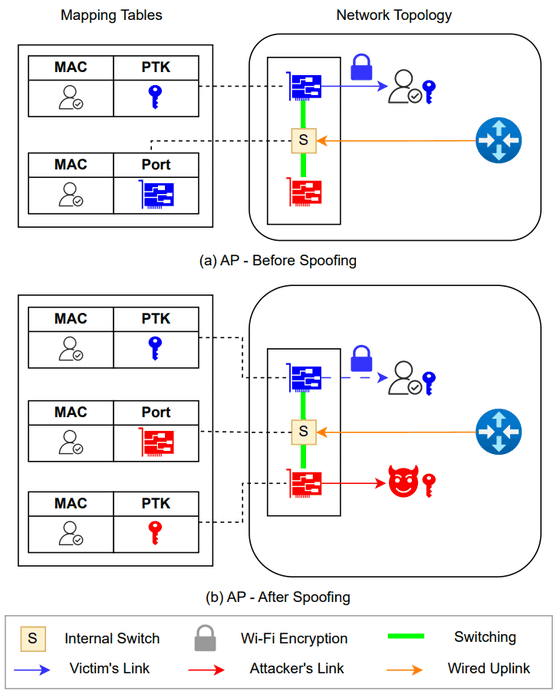

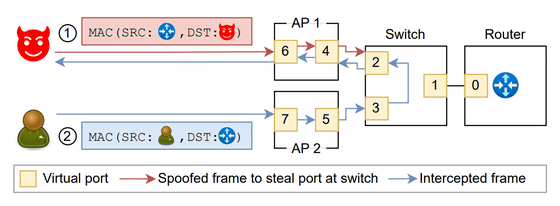

3つ目が「ポート盗用によるトラフィックの強奪」で、ネットワーク内のスイッチやブリッジのMACアドレステーブルを操作することで、被害者向けの通信を攻撃者のもとへ引き込む攻撃手法です。

この攻撃では、攻撃者が被害者のMACアドレスを偽装して別のアクセスポイントやBSSIDに接続することで、スイッチ側のマッピングを書き換え、被害者宛てのデータを自身の端末で受信します。一方で、アップリンクでは、攻撃者がネットワークのゲートウェイのMACアドレスを偽装して接続します。これにより、被害者がインターネットへ送信しようとするデータが偽のゲートウェイである攻撃者に送られるようになります。

研究チームはこれらの手法を土台に追加技術も組み合わせることで、ゲストネットワークからメインネットワークへの通信遮断を突破し、家庭用ルーターや企業用ネットワークにおいて完全な双方向の中間者攻撃を実現できると報告しました。

また、暗号化されていないHTTP通信における認証クッキーやパスワード、支払い情報の窃取が可能になるほか、HTTPSが導入されていてもDNSキャッシュポイズニングなどの攻撃を仕掛けることが可能になります。さらに、アクセスポイントが生成するRADIUSパケットを傍受し、その認証保護を破ることで共有パスフレーズを把握し、偽のRADIUSサーバーや不正なWPA2/3アクセスポイントを構築して認証情報や通信を奪う危険性も指摘されています。

研究チームは対策として、グループ鍵のランダム化、ブロードキャストWi-Fiフレーム内のユニキャストIPパケットの遮断、VLANごとに異なるGTKやIGTKの利用と適切なファイアウォールルールの設定、MACアドレスやIPアドレスのスプーフィング対策、必要に応じた集中型のWi-Fi復号とルーティングなどを挙げています。しかし、一部の脆弱性はハードウェアや実装の根本部分に関わっており、修正には設計変更や標準化が必要になる場合もあるとのことです。

・関連記事

「公共Wi-Fiを避ける」「QRコードをスキャンしない」「公共のUSBポートでデバイスを充電しない」「パスワードを定期的に変更する」など時代遅れのセキュリティアドバイスを止めろと専門家グループが声を上げる - GIGAZINE

アメリカ政府のTP-Link製品禁止案は本当に有効なのか? - GIGAZINE

ポルノを見ているときにウェブカメラで写真を撮影するマルウェアが発見される - GIGAZINE

何百万台ものIoT端末に使用されているESP32チップに個人情報窃盗につながる可能性のある隠し機能が存在 - GIGAZINE

偽の無料Wi-Fiアクセスポイントを空港や飛行機内に設置して個人情報を盗んだ男が逮捕される - GIGAZINE

「オフライン時にWi-Fiルーターの2要素認証に失敗してしまう」という問題の力技すぎる解決方法が話題に - GIGAZINE

・関連コンテンツ

in セキュリティ, Posted by log1i_yk

You can read the machine translated English article AirSnitch, a Wi-Fi attack technique that….